Суть вот в чём: долгие годы мечта о том, чтобы AI-агенты гладко работали в корпоративных сетях, напоминала попытку подключить скоростной болид к пыльной просёлочной дороге. Все ждали чего-то, что заполнит этот пробел, что позволит этим интеллектуальным помощникам шептать секреты нашим внутренним базам данных и проприетарным API. И вот? Amazon Bedrock доставил.

Это не просто косметическое изменение; это фундаментальный сдвиг платформы. Речь идёт о реальном раскрытии потенциала AI-агентов в продакшене, позволяющем им безопасно перемещаться по частным цифровым коридорам вашей организации. Больше никаких запутанных сетевых конфигураций для каждого взаимодействия агента с инструментом. Amazon Bedrock AgentCore VPC connectivity здесь, и это меняет правила игры.

Публичный интернет против частного хранилища

Слишком долго, чтобы AI-агенты могли общаться с чем-то чувствительным, приходилось либо а) вываливать данные в публичный интернет (брр!), либо б) строить сложные, кастомные мосты для каждого взаимодействия. Это было операционным эквивалентом прокладки тысячи крошечных, уникальных водопроводных труб для доставки одной капли воды из точки А в точку Б. Медленно, дорого и, честно говоря, сущий кошмар в управлении. AgentCore Gateway VPC egress призван положить этому конец.

Это означает, что ваши AI-агенты теперь могут разворачиваться и подключаться к серверам Model Context Protocol (MCP), никогда не подвергая этот драгоценный сетевой трафик внешнему миру. Представьте, что вы даёте своему AI-агенту безопасный, частный лифт прямо в кабинет директора, вместо того чтобы заставлять его выкрикивать запросы через холл.

Встречайте Resource Gateway: Тайная дверь

Волшебный ингредиент здесь — Resource Gateway. Это невероятно изящная, управляемая конструкция, которая выделяет Elastic Network Interfaces (ENI) непосредственно внутри вашего Amazon Virtual Private Cloud (VPC), по одному для каждой назначенной вами подсети. Трафик, предназначенный для ваших частных ресурсов — будь то база данных, внутренний API или тот самый MCP-сервер — приходит через эти ENI. Это как иметь выделенного консьержа, который точно знает, какую дверь использовать.

Мы углубимся в два разных способа использования этого: ‘управляемый’ режим, где AWS берёт на себя основную работу, и ‘самоуправляемый’ режим для тех, кто любит держать руль в своих руках. И чтобы всё было наглядно, мы рассмотрим три практических сценария: подключение к частному Amazon API Gateway endpoint, интеграция с MCP-сервером, работающим на Amazon Elastic Kubernetes Service (Amazon EKS), и, наконец, управление частным REST API. Всё это без намёка на публичное раскрытие.

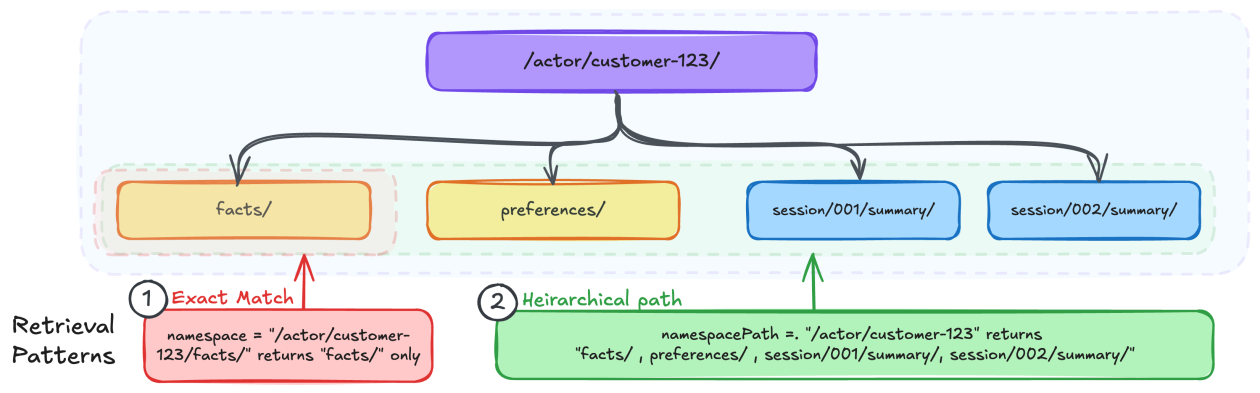

Понимая ДНК архитектуры

Прежде чем мы увязнем в сетевых дебрях, давайте зафиксируем несколько ключевых терминов. Это строительные блоки нового частного подключения.

Resource VPC: Это цифровое пространство, где находятся ваши ценные частные ресурсы. Думайте об этом как о защищённом хранилище. Этот VPC может находиться в том же аккаунте AWS, что и ваш AgentCore Gateway, или в совершенно другом. Доступ между аккаунтами? Абсолютно.

AgentCore Gateway account: Это центр управления, аккаунт AWS, где вы настраиваете и управляете своим AgentCore Gateway. Не обязательно тот же, что и ваш Resource VPC.

Resource Gateway: Это ваш частный вход. Когда он настроен, он размещает ENI в каждой из ваших указанных подсетей, прямо внутри вашего VPC. Весь трафик от AgentCore Gateway к вашему частному ресурсу будет проходить через эти ENI.

Resource Configuration: Здесь всё становится детальным. Вместо того чтобы распахивать двери для всего вашего VPC, Resource Configuration точно говорит AgentCore Gateway, к какому именно конечному узлу он может получить доступ. Вы идентифицируете его по доменному имени или IP-адресу. Безопасность через точность, друзья.

Service Network Resource Association: Эта мелочь связывает вашу конкретную Resource Configuration с сетевой службой AgentCore. Это рукопожатие, которое позволяет службе AgentCore Gateway фактически вызывать ваш частный конечный узел. AgentCore обрабатывает создание и управление этой ассоциацией, независимо от выбранного режима. Это невидимая нить, соединяющая всё.

Как работает AgentCore Gateway VPC egress?

Итак, как же происходит эта приватная вечеринка? AgentCore Gateway VPC egress предлагает два варианта, разработанных для предоставления вам именно того уровня контроля, который вам нужен.

Управляемый VPC ресурс: Подход «Настроил и забыл»

В этом режиме Amazon Bedrock, по сути, говорит: «Не волнуйтесь, мы позаботимся об этом». Вы просто передаёте ID вашего VPC, ID подсетей и группы безопасности, которые хотите использовать. Затем AgentCore берёт управление на себя, автоматически создавая и управляя VPC Resource Gateway прямо в вашем аккаунте. Этот режим отлично работает практически с любой существующей сетевой конфигурацией — будь то VPC peering для однорегиональных или межрегиональных соединений, или модель «центр и спицы» с AWS Transit Gateway для разветвлённых мульти-VPC и гибридных сред.

Когда вы запускаете AgentCore Gateway Target с конфигурацией управляемого VPC-ресурса, AgentCore Gateway инициирует запрос. Этот запрос затем быстро отправляется к Resource Gateway, расположенному внутри вашего Resource Owner VPC. Оттуда он маршрутизируется через ENI, который терпеливо ждёт в вашей подсети, под управлением тех групп безопасности, которые вы тщательно настроили. Наконец, запрос достигает VPC-конечного узла execute-api. Ключевым моментом здесь является то, что в этом управляемом режиме AgentCore создаёт и управляет Resource Gateway — у вас есть возможность наблюдать, но видимость только для чтения. Это как пропуск за кулисы.

Самоуправляемый Lattice ресурс: «Мечта архитектора»

Предпочитаете быть главным строителем? Режим самоуправляемого Lattice-ресурса для вас. Здесь вы создаёте и управляете VPC Lattice Resource Gateway и связанной с ним Resource Configuration до того, как сообщите о нём AgentCore Gateway. Это даёт вам беспрецедентный уровень видимости и контроля. Вы определяете количество IP-адресов на ENI, размещение подсетей и все нюансы правил групп безопасности. Что более важно, вы можете фактически видеть конфигурацию ресурса, делиться ею между аккаунтами с помощью AWS Resource Access Manager (AWS RAM) — что является обязательным для меж-аккаунтных махинаций — отслеживать её ассоциации и даже отзывать эти ассоциации при необходимости.

Это ощущается не столько как услуга, которая делает что-то для вас, сколько как мощный набор инструментов, которым вы управляете. Вы — архитектор своих безопасных каналов связи ИИ.

Почему это важно для вашей AI-стратегии

Дело не только в сетевой инфраструктуре; дело в обеспечении следующей волны корпоративного ИИ. До этого развёртывание сложных AI-агентов, которым необходимо было взаимодействовать с конфиденциальными внутренними данными, представляло собой сложный, ориентированный на безопасность барьер. Теперь, с AgentCore Gateway VPC egress, барьер для входа в безопасные внутренние AI-приложения значительно снижен. Мы смотрим в будущее, где AI-агенты — это не просто диковинки, а незаменимые, безопасные расширения ваших основных бизнес-операций. Это фундамент.

Этот шаг Amazon Bedrock напрямую решает основную проблему для компаний, стремящихся интегрировать ИИ в свою существующую инфраструктуру. Речь идёт о доверии, безопасности и практичности, объединённых в аккуратном сетевом решении. Потенциал для инноваций здесь огромен: от гиперперсонализированных ботов поддержки клиентов, получающих доступ к внутренним данным CRM, до интеллектуальных помощников, способных запрашивать проприетарные инженерные документы.

Это огромный шаг к тому, чтобы сделать ИИ по-настоящему интегрированным, доверенным и мощным компонентом цифровой ткани каждой организации. Эра по-настоящему умных, безопасных и связанных AI-агентов официально наступает. Готовьтесь к старту.

🧬 Связанные материалы

- Читать далее: Скрытая целочисленная переполняемость OpenEXR: CVE-2026-34544 серьёзно затронула код сжатия

- Читать далее: Kubescape 4.0 обеспечивает корпоративную стабильность — и теперь ваш ИИ может отлаживать Kubernetes

Часто задаваемые вопросы

Что делает Amazon Bedrock AgentCore Gateway? Amazon Bedrock AgentCore Gateway теперь предоставляет AI-агентам способ безопасно получать доступ к частным ресурсам внутри вашего Amazon Virtual Private Cloud (VPC) без отправки трафика через публичный интернет. Он использует Resource Gateway для выделения сетевых интерфейсов внутри вашего VPC.

Сделает ли это моих AI-агентов более безопасными? Да, благодаря обеспечению частного подключения, это значительно повышает уровень безопасности AI-агентов, которым необходимо получать доступ к конфиденциальным внутренним данным или службам, поскольку трафик остаётся в пределах границ вашего VPC и не выставляется публично.

Сложно ли это настроить? Amazon Bedrock предлагает как управляемый режим, где AWS берёт на себя большую часть настройки, так и самоуправляемый режим для пользователей, которые хотят более детальный контроль, обеспечивая гибкость в зависимости от опыта и требований вашей команды.